Как защитить серверы приложений ABAP и Java от BEAST-атак

Исправление BEAST на серверной стороне состоит, по большому счету, в выборе подходящих шифров, которым разрешено устанавливать соединение SSL/TLS. Проблема в том, что владельцу системы непросто найти баланс между безопасностью и удобством.

BEAST-атаки на SSL/TLS набрали популярность в последние два года, и многие администраторы и эксперты по безопасности столкнулись с необходимостью поиска подходящего решения для смягчения связанных с ними рисков.

В Интернете достаточно ресурсов, где объясняется, что такое BEAST-атаки и как с их помощью можно перехватывать данные и угонять пользовательские сессии, так что я не буду останавливаться на этом подробно. В двух словах, эта атака позволяет перехватывать пользовательскую сессию, даже если используется шифрование SSL/TLS.

В этой заметке я объясню, как настроить SAP NetWeaver AS ABAP (все версии) и AS Java (начиная с версии 7.10) для защиты от BEAST. Для старых версий Java я напишу отдельную заметку о том, как усилить защиту шифрования и предотвратить BEAST.

До начала работы

Перед тем, как воспользоваться данным способом смягчения рисков BEAST, убедитесь, что вы корректно сконфигурировали SSL/TLS на вашем сервере приложений и у вас все работает. Также следует установить и запустить последнюю версию SAPCRYPTOLIB.

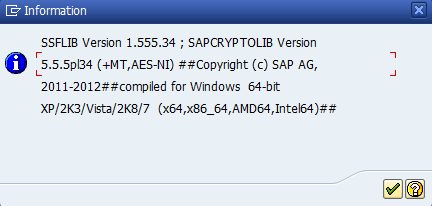

На движке ABAP версию этой библиотеки можно проверить в транзакции STRUST. Выберите Environment -> Display SSF Version. Вы увидите всплывающее окно:

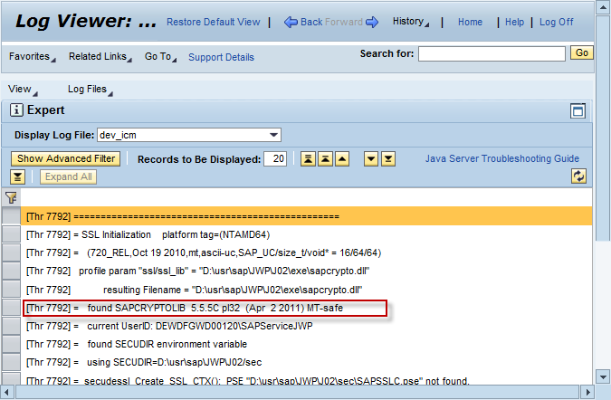

В современных серверах приложений на Java (начиная с версии 7.10) убедиться в том, что у вас новейшая версия SAPCRYPTOLIB, можно с помощью проверки трассировки ICM. Трассировку ICM можно посмотреть в SAP NetWeaver Administrator (/nwa) Log Viewer (/nwa/logs). В Log Viewer выберите View -> Open Expert View, затем dev_icm из выпадающего меню Display Log File:.

Эту информацию также можно найти на уровне файловой системы, в следующем каталоге: <drive>\usr\sap\<sid>\<instance>\work\dev_icm

Последнюю версию можно скачать здесь: https://service.sap.com/security

Особенности BEAST

Исправление BEAST на серверной стороне состоит, по большому счету, в выборе подходящих шифров, которым разрешено устанавливать

Если хотите прочитать статью полностью и оставить свои комментарии присоединяйтесь к sapland

ЗарегистрироватьсяУ вас уже есть учетная запись?

Войти

Обсуждения 1

1

Комментарий от

Максим Мельник

| 30 января 2020, 14:53